Файлы ключей SSH.

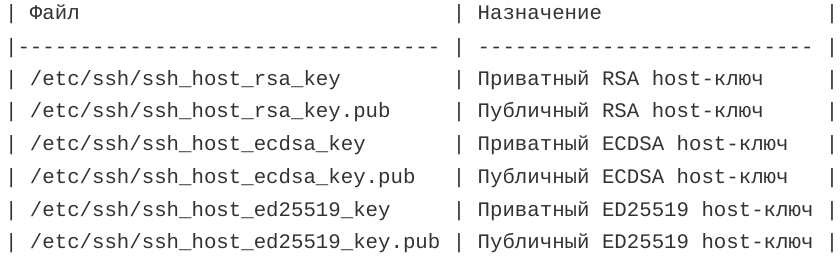

Host-ключи (серверные).

Используются сервером SSH для идентификации себя перед клиентом. Когда клиент подключается к серверу, то он ищет в своём ~/.ssh/known_hosts открытый ключ сервера. Затем решает, доверяет ли он этому серверу. Если клиент подключается к серверу первый раз, то нужно будет согласиться на добавление открытого ключа сервера в файл ~/.ssh/known_hosts на клиенте.

Файлы в /etc/ssh/.

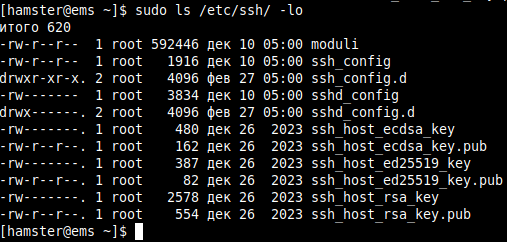

На хосте смотреть так:

sudo ls /etc/ssh/ -la

Ответ:

У SSH сервера разные ключи (ECDSA, ED25519, RSA) для совместимости с разными клиентами. Так как разные клиенты могут поддерживать разные алгоритмы.

Эти файлы генерируются командой:

sudo dpkg-reconfigure openssh-server

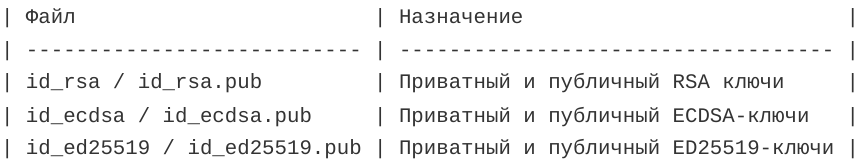

Клиентские ключи (для входа без пароля).

Генерируются на клиенте и обычно хранятся в ~/.ssh/.

Генерируются командами:

sudo ssh-keygen -t rsa sudo ssh-keygen -t ecdsa sudo ssh-keygen -t ed25519

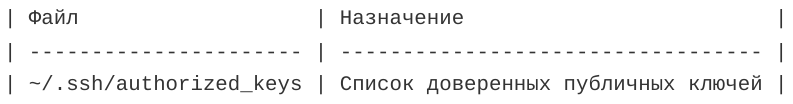

Файл авторизованных ключей.

Находится на сервере. Содержит публичные ключи, которым разрешено входить без пароля.

Важно: При добавлении публичного ключа в этот файл, SSH будет разрешать доступ его владельцу, если у него приватный ключ.

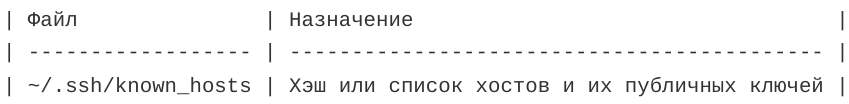

Known Hosts (на стороне клиента).

Хранятся публичные host-ключи серверов, к которым ранее подключались.

Файл на клиенте:

Позволяет клиенту проверить подлинность сервера (и избегать MITM-атак).

Атака «человек посередине» (англ. man-in-the-middle attack, наиболее известна как MITM-атака) — вид атаки в криптографии и компьютерной безопасности, при котором злоумышленник тайно ретранслирует и при необходимости изменяет соединение между двумя сторонами, которые ошибочно считают, что обмениваются данными напрямую друг с другом.

Оригиналы источников информации.

- ru.wikipedia.org «Атака посредника.»

- Alexandr Semenenko «Файлы ключей SSH.»